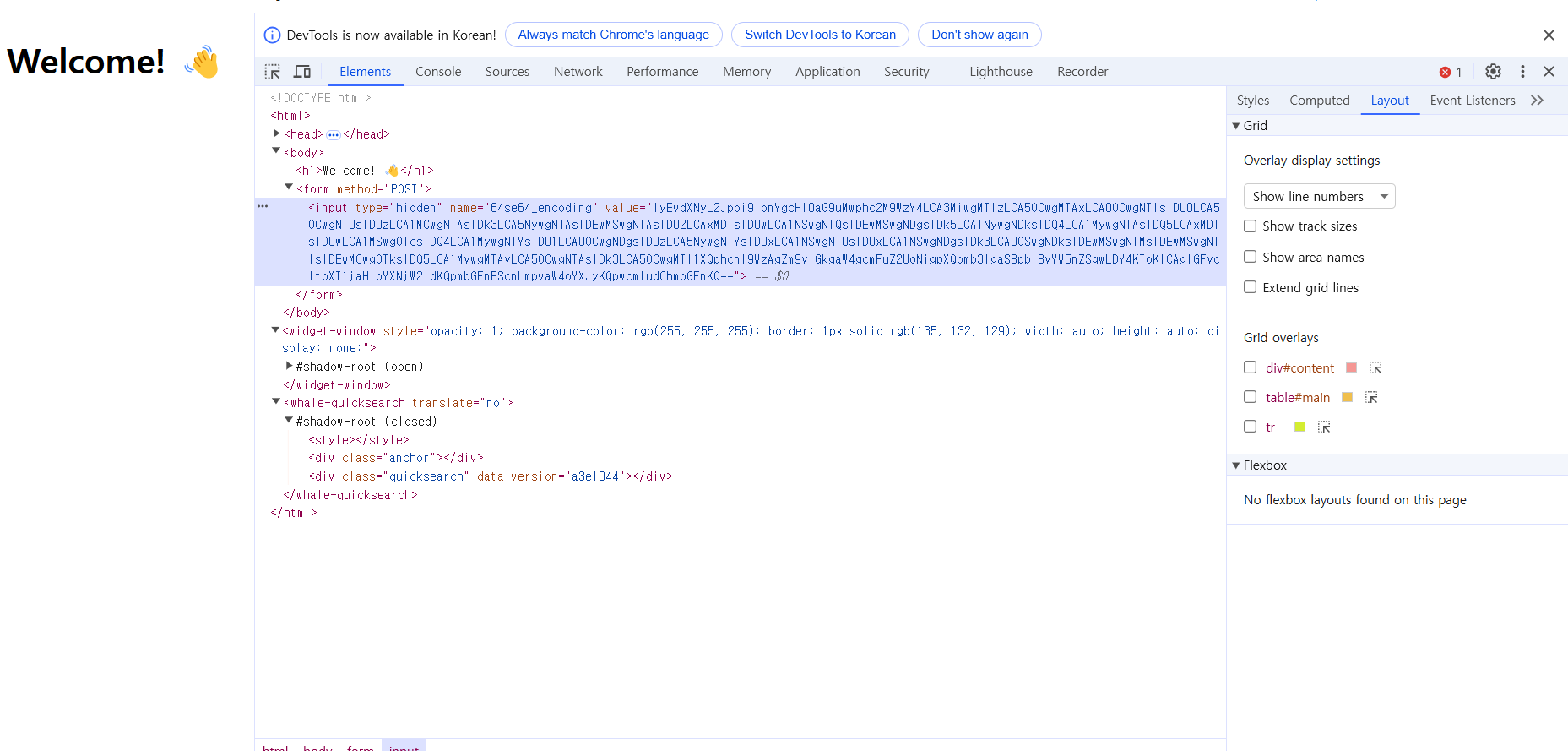

서버를 생성하고 관리자모드(F12)를 눌러서 코드를 확인하니 hidden 코드가 보였다.

문제가 64se64였으므로 숨겨진 코드를 디코딩해보자

그러면

#!/usr/bin/env python3

asc=[68, 72, 123, 98, 101, 48, 52, 54, 98, 55, 53, 50, 50, 97, 97, 50, 101, 50, 56, 102, 50, 55, 54, 101, 48, 99, 57, 49, 48, 53, 50, 49, 102, 50, 51, 97, 48, 53, 56, 55, 48, 48, 53, 97, 56, 51, 55, 55, 51, 55, 48, 97, 49, 49, 101, 53, 101, 52, 100, 99, 49, 53, 102, 98, 50, 97, 98, 125]

arr=[0 for i in range(68)]

for i in range(0,68):

arr[i]=chr(asc[i])

flag=''.join(arr)

print(flag)

이런 코드가 나온다.

코드를 실행하면 flag를 찾을 수 있다.

'swuforce' 카테고리의 다른 글

| [드림핵-웹해킹] 웹 브라우저 (1) | 2025.02.21 |

|---|---|

| [DreamHack]Flying Chars (0) | 2025.02.18 |

| [Medium]딥시크의 보안, 개인정보 보호, 거버넌스: 오픈소스 AI의 숨겨진 위험성 (0) | 2025.02.18 |

| [드림핵]Don't Do(S) That! - 포렌식 (0) | 2025.02.11 |

| [드림핵]lololologfile (0) | 2025.02.11 |