한국인터넷증흥원에서 발표한 2024년 침해사고 유형 TOP5는 랜섬웨어, 아겅코드 C&C, 악성 사이트 유도, 정보 유출, 웹 페이지 변조이다.

Windows 기반 웹 서비스 환경에서는 공격자가 취약점이나 웹 관리자 크리덴셜 탈취, 악성 파일 업로드 등을 통해 웹 서비스 접근 권한을 획득한 뒤, 외부 광고 스크립트나 악성코드를 삽입하는 사례가 발견되고 있다.

무단으로 삽입된 스크립트는 광고 수익을 위한 외부 광고 유출, 가상화폐 마이닝, 피싱 페이지 리디렉션 등의 다양한 공격으로 이어질 수 있다.

PLAINBIT에서 식별한 광고 스크립트 삽입 공격에서 사용된 악성코드는

- 이전 공격들과 동일한 구조의 악성코드 사용

- 특정 경로에 악성 파일들을 생성

위와 같은 공통점이 존재하지만

- 분석 활용도구 비활성화

- 보안 설정 우회

- 악성 파일 시간 변조

같은 방어 회피 기능이 추가되었다.

악성코드 동작 개요도

- 악성 압축파일 해제

- 보안 우회 설정

- 파일 접근 권한 수정

2. 악성 스크립트 실행

1. 분석 도구 무력화

2. 스크립트 동작 권한 설정

1. 악성 압축파일 해제

2. 파일 읽기

3. 해시 값 계산 및 쓰기 권한 확인

4. 악성 스크립트 실행

5. 웹 페이지 변조

악성코드 주요 기능

- 분석 도구 무력화

- 스크립트 동작 권한 설정

- 악성 압축파일 해제

- 파일 해시 값 비교 후 웹 페이지 변조

- 악성코드 종료

- 시간 변조

- 변조 파일 복원

대응 방안

- 웹 서비스 보안 강화

- 주기적인 소스코드 무결성 검사

- 주기적인 위협 모니터링

비슷한 사례

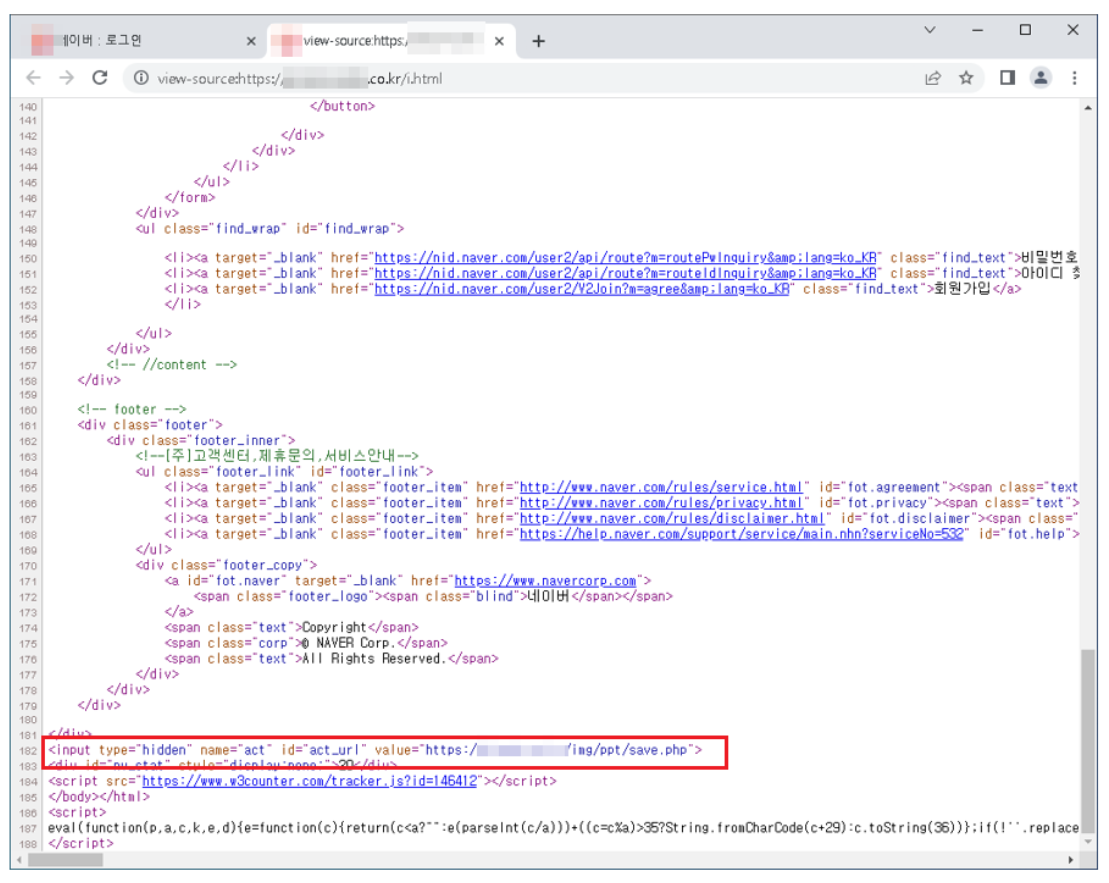

정상 사이트에 악성 스크립트를 삽입하여 네이버 계정정보를 탈취하는 공격

해당 악성 스크립트는 검색 엔진을 통해 검색하여 접속한 경우에만 동작 / 사용자가 직접 도메인 주소를 입력하여 접속한 경우에는 동작하지 않는다.

이후 네이버 로그인 피싱 페이지로 리디렉션된 이후 계정정보를 입력하면 공격자 서버로 계정정보가 전송되고 추가 리디렉션 없이 공격 종료

사용자 브라우저 쿠키 값을 체크하여 재접속을 제한하고 랜딩페이지와 유포 페이지, 그리고 개인정보를 저장하는 수집페이지까지 모두 다른 정상 사이트에 구성한 특이점이 존재

일반적으로 정상 사이트의 URL의 차단을 진행하지 않는다는 허점을 노려 공격을 시도한 것으로 보인다.

[출처]https://blog.plainbit.co.kr/case-of-google-ad-script-injection-attacks/, https://blog.alyac.co.kr/5179

'swuforce' 카테고리의 다른 글

| [워게임 공부]CSP Bypass (0) | 2025.10.28 |

|---|---|

| [워게임] Dreamhack - CSP Bypass (0) | 2025.10.28 |

| [CPPG] 자격증 공부 - 문제 (~ 개인정보보호 관련 법률 체계) (0) | 2025.10.01 |

| [워게임 공부]BISC safe (0) | 2025.09.30 |

| [워게임]BISC Safe 풀이 (0) | 2025.09.30 |